Bezpečnostní společnost AVG, známá svými bezplatnými a komerčními zabezpečovacími produkty, které nabízejí širokou škálu bezpečnostních záruk a služeb, nedávno ohrozila miliony uživatelů Chrome tím, že zásadním způsobem narušila zabezpečení prohlížeče Chrome v jednom z jeho rozšíření pro web. prohlížeč.

AVG, stejně jako mnoho dalších bezpečnostních společností nabízejících bezplatné produkty, používá různé strategie zpeněžování, aby vydělal ze svých bezplatných nabídek.

Součástí rovnice je přivedení zákazníků k přechodu na placené verze AVG a na chvíli to byl jediný způsob, jak věci fungovaly pro společnosti, jako je AVG.

Bezplatná verze funguje dobře sama o sobě, ale používá se k inzerci placené verze, která nabízí pokročilé funkce, jako je antispam nebo vylepšený firewall.

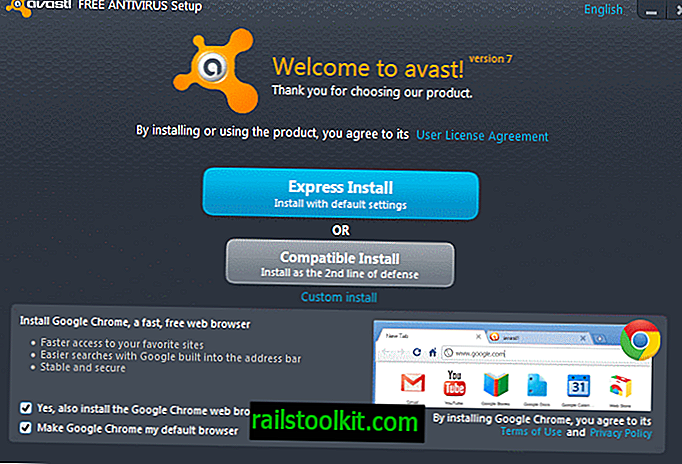

Bezpečnostní společnosti začaly přidávat do svých bezplatných nabídek další zdroje příjmů a jeden z nejvýznamnějších v poslední době zahrnoval vytváření rozšíření prohlížeče a manipulaci s výchozím vyhledávacím nástrojem prohlížeče, domovskou stránkou a novou kartou, která s tím souvisí. .

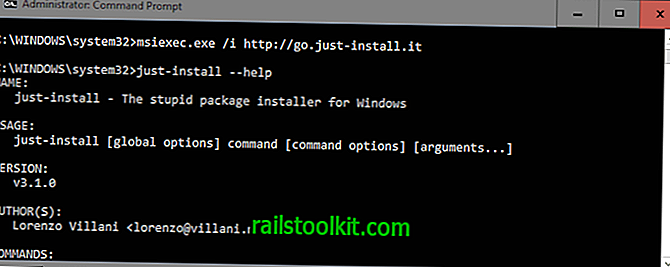

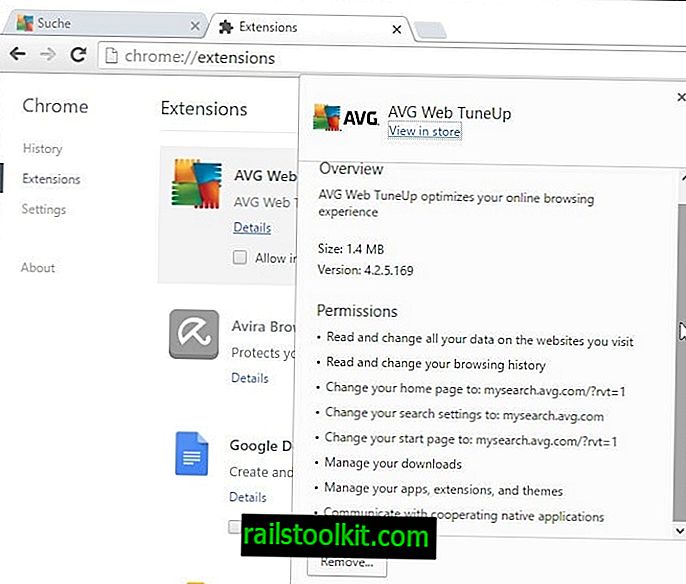

Zákazníci, kteří na svůj počítač instalují software AVG, dostanou na konci výzvu k zabezpečení svých prohlížečů. Kliknutím na ok v rozhraní nainstalujete AVG Web TuneUp do kompatibilních prohlížečů s minimální interakcí uživatele.

Rozšíření má podle Internetového obchodu Chrome více než 8 milionů uživatelů (podle vlastních statistik Google téměř devět milionů).

Změníte tak domovskou stránku, novou kartu a výchozího poskytovatele vyhledávání ve webovém prohlížeči Chrome a Firefox, pokud je v systému nainstalován.

Rozšíření, které získává nainstalované, vyžaduje osm oprávnění, včetně oprávnění „číst a měnit všechna data na všech webech“, „stahovat mange“, „komunikovat s spolupracujícími nativními aplikacemi“, „spravovat aplikace, rozšíření a motivy“ a měnit domovskou stránku, nastavení vyhledávání a úvodní stránka na vlastní vyhledávací stránku AVG.

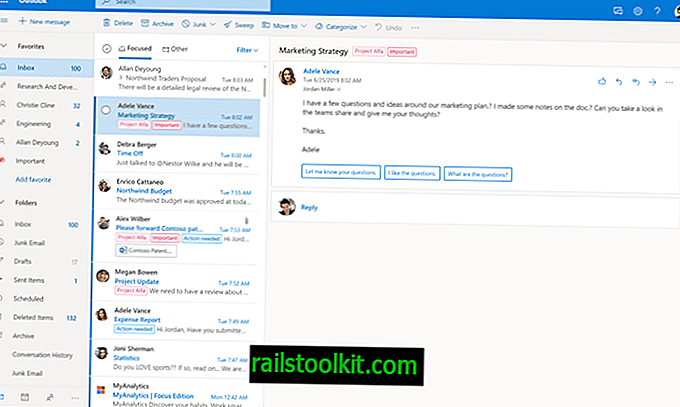

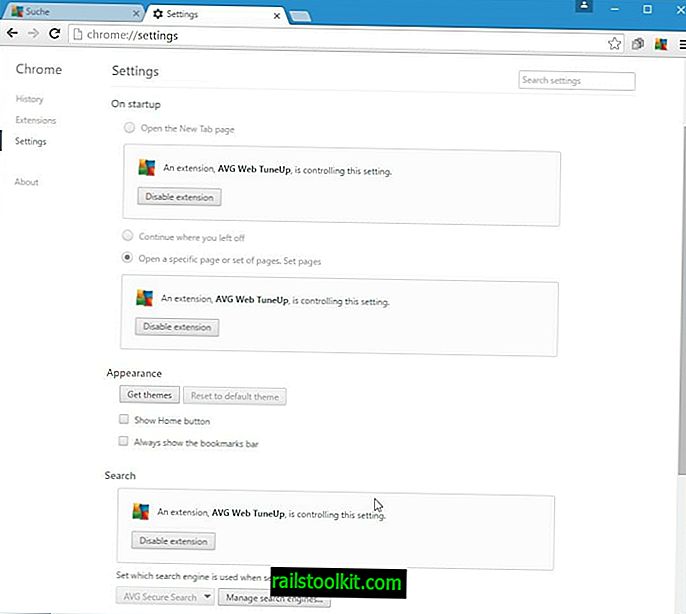

Chrome tyto změny zaznamená a vyzve uživatele nabízející obnovení nastavení na předchozí hodnoty, pokud změny provedené rozšíření nebyly zamýšleny.

Při instalaci rozšíření vzniká poměrně málo problémů, například to, že změní nastavení spouštění na „otevřít konkrétní stránku“, přičemž ignoruje volbu uživatelů (například pro pokračování v poslední relaci).

Pokud to není dost špatné, je docela obtížné změnit změněné nastavení bez deaktivace rozšíření. Pokud po instalaci a aktivaci AVG Web TuneUp zkontrolujete nastavení prohlížeče Chrome, zjistíte, že již nemůžete upravovat domovskou stránku, spouštěcí parametry ani poskytovatele vyhledávání.

Hlavním důvodem, proč jsou tyto změny provedeny, jsou peníze, nikoli zabezpečení uživatelů. AVG získává, když uživatelé vyhledávají a kliknou na reklamy na vlastním vyhledávači, který vytvořili.

Pokud k tomu přidáte, že společnost nedávno oznámila v aktualizaci zásad ochrany osobních údajů, že bude shromažďovat a prodávat - neidentifikovatelná - uživatelská data třetím stranám, skončíte strašidelným produktem samostatně.

Bezpečnostní problém

Zaměstnanec Google podal 15. prosince hlášení o chybě, ve kterém uvedl, že AVG Web TuneUp deaktivoval zabezpečení webu pro devět milionů uživatelů Chrome. V dopise společnosti AVG napsal:

Omlouváme se za můj tvrdý tón, ale opravdu nemám nadšení, když je tento odpad nainstalován pro uživatele prohlížeče Chrome. Rozšíření je tak špatně rozbité, že si nejsem jistý, zda bych ho měl nahlásit jako chybu zabezpečení, nebo požádat tým pro zneužití rozšíření, aby prozkoumal, zda se jedná o PuP.

Obávám se však, že váš bezpečnostní software deaktivuje zabezpečení webu pro 9 milionů uživatelů prohlížeče Chrome, což zjevně umožňuje únos nastavení vyhledávání a stránku nové karty.

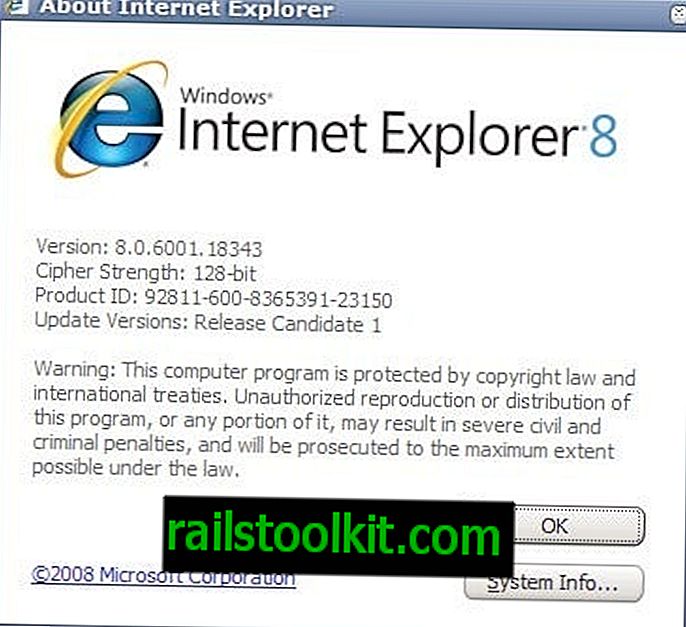

Existuje několik zřejmých útoků, například zde je triviální univerzální xss v API pro navigaci, které umožňuje libovolnému webovému serveru provádět skript v kontextu jakékoli jiné domény. Attacker.com může například číst e-maily z mail.google.com nebo corp.avg.com nebo cokoli jiného.

AVG v podstatě ohrožuje uživatele prohlížeče Chrome prostřednictvím rozšíření, které by mělo uživatelům prohlížečů Chrome bezpečně procházet webem.

AVG odpovědělo opravou o několik dní později, ale bylo odmítnuto, protože problém nevyřešil úplně. Společnost se pokusila omezit expozici přijetím žádostí, pouze pokud se původ shoduje s avg.com.

Problém s opravou byl v tom, že AVG byl ověřen pouze tehdy, pokud byl avg.com zahrnut do původu, který by útočníci mohli zneužít pomocí subdomén, které obsahovaly řetězec, např. Avg.com.www.example.com.

Reakce společnosti Google objasnila, že je v sázce více.

Navrhovaný kód nevyžaduje bezpečný původ, což znamená, že při kontrole názvu hostitele povoluje protokoly // nebo //. Z tohoto důvodu může síťový muž uprostřed přesměrovat uživatele na //attack.avg.com a poskytnout javascript, který otevře kartu zabezpečenému původu https a poté do něj vloží kód. To znamená, že muž uprostřed může zaútočit na zabezpečené stránky https, jako je GMail, bankovnictví atd.

Abychom byli naprosto jasní: to znamená, že uživatelé AVG mají zakázáno SSL.

Společnost Google přijala druhý pokus o aktualizaci AVG 21. prosince, ale Google prozatím zakázal inline instalace, protože byla vyšetřena možná porušení zásad.

Závěrečná slova

AVG vystavilo miliony uživatelů prohlížeče Chrome riziku a nepodařilo se mu poprvé dodat správnou opravu, která problém nevyřeší. To je docela problematické pro společnost, která se snaží chránit uživatele před hrozbami na internetu i lokálně.

Bylo by zajímavé vidět, jak prospěšná nebo ne všechna rozšíření o bezpečnostní software se instalují spolu s antivirovým softwarem. Nepřekvapilo by mě, kdyby se výsledky vrátily, že poškozují více, než poskytují uživatelům užitek.

Nyní jste : Jaké antivirové řešení používáte?